Manajamen Data Telematika

TUJUAN :

• Mengetahui Manajemen data telematika pada sisi klien

• Mengetahui Manajemen data telematika pada sisi server

• Mengetahui Manajemen data perangkat bergerak

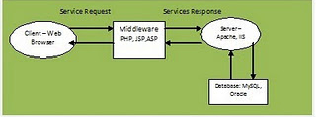

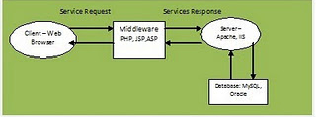

Client/Server dapat diartikan sebagai kemampuan komputer untuk meminta layanan request data kepada komputer lain. Setiap instance dari komputer yang meminta layanan disebut sebagai client, sedangkan setiap instance yang menyediakan layanan disebut sebagai server. Data yang diminta oleh client dapat diambil dari database pada sisi server yang sering disebut database server, seperi misalnya MySQL, PostgreSQL, Oracle, atau SQL Server.

KARAKTERISTIK CLIENT-SERVER

Client dan Server merupakan item proses (logika) terpisah yang bekerja sama pada suatu jaringan komputer untuk mengerjakan suatu tugas:

• Service : Menyediakan layanan terpisah yang berbeda

• Shared resource : Server dapat melayani beberapa client pada saat yang sama dan mengatur pengaksesan resource .

• Asymmetrical Protocol : antara client dan server merupakan hubungan one-to-many. Client memulai komunikasi dengan mengirim request ke server. Server menunggu permintaan dari client. Kondisi tersebut juga memungkinkan komunikasi callback.

• Transparency Location : proses server dapat ditempatkan pada mesin yang sama atau terpisah dengan proses client. Client/server akan menyembunyikan lokasi server dari client.

• Mix-and-match : tidak tergantung pada platform

• Message-based-exchange : antara client dan server berkomunikasi dengan mekanisme pertukaran message.

• Encapsulation of service : message memberitahu server apa yang akan dikerjakan

• Scalability : sistem C/S dapat dimekarkan baik vertical maupun horisontal

• Integrity : kode dan data server diatur secara terpusat, sedangkan pada client tetap pada komputer tersendiri.

• Characteristics of a client

– Initiates requests

– Waits for and receives replies

– Usually connects to a small number of servers at one time

– Typically interacts directly with end-users using a graphical user interface

• Characteristics of a server

– Passive (slave)

– Waits for requests from clients

– Upon receipt of requests, processes them and then serves replies

– Usually accepts connections from a large number of clients

– Typically does not interact directly with end-users

KEUNTUNGAN CLIENT-SERVER

• Client-server mampu menciptakan aturan dan kewajiban komputasi secara terdistribusi.

• Mudah dalam maintenance. Memungkinkan untuk mengganti, memperbaiki server tanpa mengganggu client.

• Semua data disimpan di server Server dapat mengkontrol akses terhadap resources, hanya yang memiliki autorisasi saja.

• Tempat penyimpanan terpusat, update data mudah. Pada peer-to-peer, update data sulit

• Mendukung banyak clients berbeda dan kemampuan yang berbeda pula.

KELEMAHAN CLIENT-SERVER

• Traffic congestion on the network, jika banyak client mengakses ke server secara simultan, maka server akan overload

– Berbeda dengan P2P network, dimana bandwidthnya meningkat jika banyak client merequest. Karena bandwidth berasal dari semua komputer yang terkoneksi kepadanya.

• Pada client-server, ada kemungkinan server fail.

– Pada P2P networks, resources biasanya didistribusikan ke beberapa node sehingga masih ada node yang dapat meresponse request.

ARSITEKTUR CLIENT/SERVER

Ø Menggunakan LAN untuk mendukung jaringan PC

Ø Masing-masing PC memiliki penyimpan tersendiri

Ø Berbagi hardware atau software

ARSITEKTUR FILE SERVER

* Model pertama Client/Server

* Semua pemrosesan dilakukan pada sisi workstation

* Satu atau beberapa server terhubungkan dalam jaringan

* Server bertindak sebagai file server

* File server bertindak sebagai pengelola file dan memungkinkan klien mengakses file tersebut

* Setiap klien dilengkapi DBMS tersendiri

* DBMS berinteraksi dengan data yang tersimpan dalam bentuk file pada server

* Aktivitas pada klien:

Ø Meminta data

Ø Meminta penguncian data

* Tanggapan dari klien :

Ø Memberikan data

* Mengunci data dan memberikan statusnya

BATASAN FILE SERVER

Ø Beban jaringan tinggi karena tabel yang diminta akan diserahkan oleh file server ke klien melalui jaringan

Ø Setiap klien harus memasang DBMS sehingga mengurangi memori

Ø Klien harus mempunyai kemampuan proses tinggi untuk mendapatkan response time yang bagus

Ø Salinan DBMS pada setiap klien harus menjaga integritas databasse yang dipakai secara bersama-sama ð tanggung jawab diserahkan kepada programmer

ARSITEKTUR DATABASE SERVER

Ø Klien bertanggung jawab dalam mengelola antar muka pemakai (mencakup logika penyajian data, logika pemrosesan data, logika aturan bisnis).

Ø Database server bertanggung jawab pada penyimpana, pengaksesan, dan pemrosesan database.

Ø Database serverlah yang dituntut memiliki kemampuan pemrosesan yang tinggi

Ø Beban jaringan menjadi berkurang

Ø Otentikasi pemakai, pemeriksaan integrasi, pemeliharaan data dictionary dilakukan pada database server

Ø Database server merupakan implementasi dari two-tier architecture

APPLICATION ARCHITECTURES

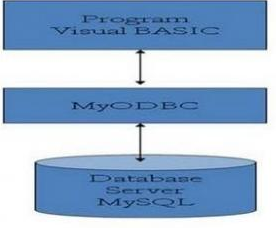

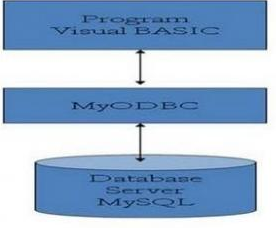

* Two-tier architecture: Contoh – program klien menggunakan ODBC/JDBC untuk berkomunikasi dengan database

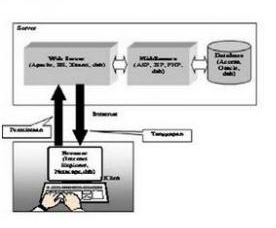

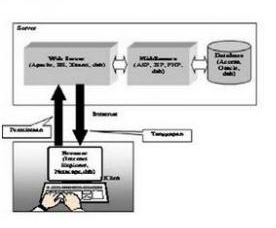

* Three-tier architecture: Contoh aplikasi berbasis Web

Contoh Two-Tier Architecture :

Contoh Three-Tier Architecture :

Arsitektur Three-Tier

Ø Melibatkan lapisan server yang lain selain lapisan database server

Beberapa Keuntungan Arsitektur Three-Tier :

Ø Keluwesan teknologi

l Mudah untuk mengubah DBMS engine

l Memungkinkan pula middle tier ke platform yang berbeda

Ø Biaya jangka panjang yang rendah

l Perubahan-perubahan cukup dilakukan pada middle tier daripada pada aplikasi keseluruhan

Ø Keunggulan kompetitif

Kemampuan untuk bereaksi thd perubahan bisnis dengan cepat, dengan cara mengubah modul kode daripada mengubah keseluruhan aplikasi

Aplikasi Web dapat dibagi menjadi 2 macam:

§ Web Statis dan Web Dinamis

Teknologi Web :

Ø Teknologi untuk membentuk aplikasi Web yang dinamis :

1. Teknologi pada sisi klien (client-side technology)

2. Teknologi pada sisi server (server-side technology)

Teknologi pada sisi Klien:

* Kontrol Active Xhttp://www.blogger.com/img/blank.gif

* Java applet

* Client-side script (JavaScript dan VBScript)

* DHTML (CSS / Cascading Style Sheets)

Teknologi pada sisi Server :

Ø CGI

Ø FastCGI

Ø Proprietary Web Server API (ISAPI dan NSAPI)

Ø Active Server Pages (ASP)

Ø Java Server Pages (JSP) dan Java Servlets

Ø Server-side JavaScript

Ø PHP

contoh Arsitektur three-tier

![]()

sumbernya diklik

http://mydelight.co.cc/?p=47

http://resty-pumpfh.blogspot.com/2009/12/manajemen-data-telematika.html

http://lecturer.ukdw.ac.id/anton/download/PEMROGRAMAN%20JARINGAN-Modul2.doc

http://kambing.ui.ac.id/bebas/v06/Kuliah/SistemOperasi/BUKU/SistemOperasi-4.X-1/ch17s05.html

READ MORE - Manajamen Data Telematika

• Mengetahui Manajemen data telematika pada sisi klien

• Mengetahui Manajemen data telematika pada sisi server

• Mengetahui Manajemen data perangkat bergerak

Client/Server dapat diartikan sebagai kemampuan komputer untuk meminta layanan request data kepada komputer lain. Setiap instance dari komputer yang meminta layanan disebut sebagai client, sedangkan setiap instance yang menyediakan layanan disebut sebagai server. Data yang diminta oleh client dapat diambil dari database pada sisi server yang sering disebut database server, seperi misalnya MySQL, PostgreSQL, Oracle, atau SQL Server.

KARAKTERISTIK CLIENT-SERVER

Client dan Server merupakan item proses (logika) terpisah yang bekerja sama pada suatu jaringan komputer untuk mengerjakan suatu tugas:

• Service : Menyediakan layanan terpisah yang berbeda

• Shared resource : Server dapat melayani beberapa client pada saat yang sama dan mengatur pengaksesan resource .

• Asymmetrical Protocol : antara client dan server merupakan hubungan one-to-many. Client memulai komunikasi dengan mengirim request ke server. Server menunggu permintaan dari client. Kondisi tersebut juga memungkinkan komunikasi callback.

• Transparency Location : proses server dapat ditempatkan pada mesin yang sama atau terpisah dengan proses client. Client/server akan menyembunyikan lokasi server dari client.

• Mix-and-match : tidak tergantung pada platform

• Message-based-exchange : antara client dan server berkomunikasi dengan mekanisme pertukaran message.

• Encapsulation of service : message memberitahu server apa yang akan dikerjakan

• Scalability : sistem C/S dapat dimekarkan baik vertical maupun horisontal

• Integrity : kode dan data server diatur secara terpusat, sedangkan pada client tetap pada komputer tersendiri.

• Characteristics of a client

– Initiates requests

– Waits for and receives replies

– Usually connects to a small number of servers at one time

– Typically interacts directly with end-users using a graphical user interface

• Characteristics of a server

– Passive (slave)

– Waits for requests from clients

– Upon receipt of requests, processes them and then serves replies

– Usually accepts connections from a large number of clients

– Typically does not interact directly with end-users

KEUNTUNGAN CLIENT-SERVER

• Client-server mampu menciptakan aturan dan kewajiban komputasi secara terdistribusi.

• Mudah dalam maintenance. Memungkinkan untuk mengganti, memperbaiki server tanpa mengganggu client.

• Semua data disimpan di server Server dapat mengkontrol akses terhadap resources, hanya yang memiliki autorisasi saja.

• Tempat penyimpanan terpusat, update data mudah. Pada peer-to-peer, update data sulit

• Mendukung banyak clients berbeda dan kemampuan yang berbeda pula.

KELEMAHAN CLIENT-SERVER

• Traffic congestion on the network, jika banyak client mengakses ke server secara simultan, maka server akan overload

– Berbeda dengan P2P network, dimana bandwidthnya meningkat jika banyak client merequest. Karena bandwidth berasal dari semua komputer yang terkoneksi kepadanya.

• Pada client-server, ada kemungkinan server fail.

– Pada P2P networks, resources biasanya didistribusikan ke beberapa node sehingga masih ada node yang dapat meresponse request.

ARSITEKTUR CLIENT/SERVER

Ø Menggunakan LAN untuk mendukung jaringan PC

Ø Masing-masing PC memiliki penyimpan tersendiri

Ø Berbagi hardware atau software

ARSITEKTUR FILE SERVER

* Model pertama Client/Server

* Semua pemrosesan dilakukan pada sisi workstation

* Satu atau beberapa server terhubungkan dalam jaringan

* Server bertindak sebagai file server

* File server bertindak sebagai pengelola file dan memungkinkan klien mengakses file tersebut

* Setiap klien dilengkapi DBMS tersendiri

* DBMS berinteraksi dengan data yang tersimpan dalam bentuk file pada server

* Aktivitas pada klien:

Ø Meminta data

Ø Meminta penguncian data

* Tanggapan dari klien :

Ø Memberikan data

* Mengunci data dan memberikan statusnya

BATASAN FILE SERVER

Ø Beban jaringan tinggi karena tabel yang diminta akan diserahkan oleh file server ke klien melalui jaringan

Ø Setiap klien harus memasang DBMS sehingga mengurangi memori

Ø Klien harus mempunyai kemampuan proses tinggi untuk mendapatkan response time yang bagus

Ø Salinan DBMS pada setiap klien harus menjaga integritas databasse yang dipakai secara bersama-sama ð tanggung jawab diserahkan kepada programmer

ARSITEKTUR DATABASE SERVER

Ø Klien bertanggung jawab dalam mengelola antar muka pemakai (mencakup logika penyajian data, logika pemrosesan data, logika aturan bisnis).

Ø Database server bertanggung jawab pada penyimpana, pengaksesan, dan pemrosesan database.

Ø Database serverlah yang dituntut memiliki kemampuan pemrosesan yang tinggi

Ø Beban jaringan menjadi berkurang

Ø Otentikasi pemakai, pemeriksaan integrasi, pemeliharaan data dictionary dilakukan pada database server

Ø Database server merupakan implementasi dari two-tier architecture

APPLICATION ARCHITECTURES

* Two-tier architecture: Contoh – program klien menggunakan ODBC/JDBC untuk berkomunikasi dengan database

* Three-tier architecture: Contoh aplikasi berbasis Web

Contoh Two-Tier Architecture :

Contoh Three-Tier Architecture :

Arsitektur Three-Tier

Ø Melibatkan lapisan server yang lain selain lapisan database server

Beberapa Keuntungan Arsitektur Three-Tier :

Ø Keluwesan teknologi

l Mudah untuk mengubah DBMS engine

l Memungkinkan pula middle tier ke platform yang berbeda

Ø Biaya jangka panjang yang rendah

l Perubahan-perubahan cukup dilakukan pada middle tier daripada pada aplikasi keseluruhan

Ø Keunggulan kompetitif

Kemampuan untuk bereaksi thd perubahan bisnis dengan cepat, dengan cara mengubah modul kode daripada mengubah keseluruhan aplikasi

Aplikasi Web dapat dibagi menjadi 2 macam:

§ Web Statis dan Web Dinamis

Teknologi Web :

Ø Teknologi untuk membentuk aplikasi Web yang dinamis :

1. Teknologi pada sisi klien (client-side technology)

2. Teknologi pada sisi server (server-side technology)

Teknologi pada sisi Klien:

* Kontrol Active Xhttp://www.blogger.com/img/blank.gif

* Java applet

* Client-side script (JavaScript dan VBScript)

* DHTML (CSS / Cascading Style Sheets)

Teknologi pada sisi Server :

Ø CGI

Ø FastCGI

Ø Proprietary Web Server API (ISAPI dan NSAPI)

Ø Active Server Pages (ASP)

Ø Java Server Pages (JSP) dan Java Servlets

Ø Server-side JavaScript

Ø PHP

contoh Arsitektur three-tier

sumbernya diklik

http://mydelight.co.cc/?p=47

http://resty-pumpfh.blogspot.com/2009/12/manajemen-data-telematika.html

http://lecturer.ukdw.ac.id/anton/download/PEMROGRAMAN%20JARINGAN-Modul2.doc

http://kambing.ui.ac.id/bebas/v06/Kuliah/SistemOperasi/BUKU/SistemOperasi-4.X-1/ch17s05.html